LA BIOS

La BIOS es el sistema básico de entrada/salida (Basic Input-Output System) y ya viene incorporado a la placa base a través de la memoria flash. Es básicamente la encargada del manejo y configuración de la placa base y sus componentes.

El funcionamiento de la BIOS es muy simple, este se ejecuta cada vez que se reinicia la computadora, el procesador encuentra la instrucción en el vector de reset y ejecuta la primera línea de código del BIOS que es de salto incondicional y remite a una dirección más baja en la BIOS.

Entrada de la Bios

La BIOS ejecuta procedimientos diferentes y esto dependerá de cada fabricante, pero en general lo que hace es cargar una copia del firmware hacia la memoria RAM ya que esta última es mucho más rápida y realiza la detección y configuración de dispositivos que puede contener un sistema operativo mientras realiza una búsqueda del mismo.

La BIOS puede ser accedida mediante la RAM-CMOS del sistema, allí el usuario puede realizar cambios en las configuraciones del sistema, por ejemplo: ajustar la fecha y hora en tiempo real y tener más detalle de algunos componentes como ventiladores, buses y controladores.

Los sistemas operativos están escritos en 32 y 64 bits por lo que se vuelven incompatibles con los controladores de hardware de la BIOS que están en 16 bits y que se cargan durante el arranque, por lo tanto, lo sistemas operativos se encargan de reemplazarlos por sus propias versiones.

Normalmente los fabricantes de motherboard durante su proceso de renovación de lotes detectan algunos problemas insignificantes pero que deben ser corregidos y esto lo hacen a través de la publicación de revisiones del BIOS o actualizaciones que se encargan de mejorar los controladores o de solucionar cualquier otro tipo de problema detectado.Las actualizaciones de firmware pueden adquirirse por medio de las compañías que fabrican las motherboard a través del internet y debe tenerse mucho cuidado cuando se realiza una actualización pues un mal procedimiento puede causar que la motherboard no arranque.

Para evitar inconvenientes de este tipo algunos fabricantes utilizan un sistema denominado bootblock que es una parte de la BIOS que no es actualizable como el resto del firmware con el fin de proteger de daños.

Además del firmware BIOS de la placa base otros dispositivos como tarjetas de video, red y otras tienen su propio firmware que con ayuda de la BIOS principal hacen que los dispositivos funciones

anti spam

Spam es la denominación anti spamn del correo electrónico no solicitado que recibe una persona. Dichos mensajes, también llamados correo no deseado o correo basura, suelen ser publicidades de toda clase de productos y servicios.

Una persona, al contar con una dirección de correo electrónico, espera intercambiar mensajes con sus conocidos o ponerse en contacto con aquellos individuos u organizaciones que desea. Sin embargo, es habitual que reciba diariamente decenas de mensajes que nunca solicitó y que no son de su interés. Esos correos constituyen el spam.

Quienes hacen spam suelen comprar bases de datos con miles de direcciones de correo electrónico para enviar publicidades y demás tipos de mensajes, generalmente engañosos y muy molestos para los destinatarios. Por eso el spam es masivo: como además resulta económico, un gran porcentaje de los emails que circulan todos los días por Internet corresponde a spam.

Si bien el spam no pertenece al grupo de ataques virtuales al mismo nivel que un virus o un spyware, sí puede ser un medio para la introducción de uno estos programas en un dispositivo, además de acarrear importantes daños económicos al usuario, o bien acceder a ciertos datos privados con diferentes objetivos ilícitos.

Entre las clases de spam más comunes se encuentran los siguientes:

* mensajes de felicitación por haber ganado un supuesto concurso o premios tales como la lotería, aunque el usuario no haya participado de ellos;

* solicitudes de ayuda para superar situaciones de emergencia, o bien para afrontar el pago de una operación de vida o muerte;

* historias que derivan en que el usuario deba responder con cierta información confidencial, tal como su nombre y apellido, su domicilio, su número de teléfono y el número de su cuenta bancaria.

* solicitudes de ayuda para superar situaciones de emergencia, o bien para afrontar el pago de una operación de vida o muerte;

* historias que derivan en que el usuario deba responder con cierta información confidencial, tal como su nombre y apellido, su domicilio, su número de teléfono y el número de su cuenta bancaria.

No importa cuál sea el caso, nunca debemos confiar en un mensaje que nos solicite el envío de datos personales, ya que esta operación debería realizarse siempre en un sitio seguro, como ser el formulario de ingreso al área de clientes de un banco, pero nunca por medio del correo electrónico.

No importa cuál sea el caso, nunca debemos confiar en un mensaje que nos solicite el envío de datos personales, ya que esta operación debería realizarse siempre en un sitio seguro, como ser el formulario de ingreso al área de clientes de un banco, pero nunca por medio del correo electrónico.

edgar08jul1996@gmail.comMás allá del correo electrónico, actualmente suele definirse como spam a todo tipo de publicidad no solicitada, incluyendo aquella que llega a través de SMS al teléfono celular (móvil) o que aparece como mensajes en blogs y foros de Internet.

Por esta razón, también suele usarse el término “espamear” o “spamear”, ambos derivados del verbo inglés to spam, que hace referencia a la acción de enviar mensajes con las características antes mencionadas, aunque se encuentra principalmente en el ámbito de los espacios de comentariospúblicos, donde ciertos usuarios envían publicidades o escriben demasiados mensajes y dificultan la visualización del resto.

El spam en la sección de comentarios es muy común, y por eso muchos sitios han implementado sistemas para detectarlo y eliminarlo. Uno de los más populares no depende de un software especializado, sino que aprovecha la “amabilidad” de los lectores, ya que les da la posibilidad de denunciar cualquier mensaje que consideren inapropiado o abusivo; partiendo de esta medida, lo normal es que los comentarios se oculten de forma automática una vez que superan un cierto número de votos negativos, tras lo cual un moderador puede decidir si eliminarlos.

Es importante destacar que el spam es ilegal en muchos países. Además de la vía judicial, los usuarios pueden protegerse del spam con software y filtros que intentan bloquear la llegada de los correos no deseados.

FIREWALL

Un cortafuegos (firewall) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas.

Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar o descifrar el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

Los cortafuegos pueden ser implementados en hardware o software, o en una combinación de ambos. Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

para ello un sistema de firewall contiene un conjunto de reglas predefinidas que permiten;

1.Autorizar una conexión (allow).

2.bloquear una conexión (deny).

3.redireccionar un pedido de conexión sin avisar al emisor (Drop)

un firewall gratuito es un software que se puede instalar y utilizar libremente, o no, en ea computadora. Son también llamados "Desktop firewall" o "software firewall".

si firewalls básicos para pequeñas instalaciones hogareñas o de oficina que monitorean y bloquean, siempre que necesario, el trafico de internet. casi todas las computadoras vienen con un firewall instalado independientemente del sistema operativo instalado en ellas.

- Gusanos, también denominados “worms”, que se esparcen de computadora en computadora vía internet y después toman el control de su computadora.

- Los Hackers que deseen entrar en la computadora para tomar el control de la misma y hacer “ataques disfrazados” o robar datos personales que se encuentran en el disco rígido.

- Bloquea el tráfico de salida para no dejar que determinados protocolos

Por sí sólo, un firewall no impide todos los ataques, pero si no tuviera ninguno instalado, basta con conectarse a Internet para que la probabilidad de ser infectado en pocos minutos sea grande. Un firewall no protege la computadora en casos como virus, spam y spyware. Es la última defensa cuando revelamos nuestras contraseñas, o si permitimos la entrada de agentes externos como malware en aplicaciones.

En este punto debemos tener en cuenta que un firewall sin otro tipo de protección no garantiza una protección completa (de hecho, actualmente nada garantiza seguridad 100% completa). Por ello, aunque nos encontremos en redes protegidas, como es el caso de las redes empresariales y hasta de los ISP, siempre debemos activar un firewall en nuestra computadora para tener mayor protección

En estos tiempos en que la actividad delictiva en Internet está llegando a límites insospechados, una de las mejores herramientas con la que podemos contar parapar prevenirnos de cualquier ataque proveniente del exterior es la utilización de un buen Firewall.

Si bien en el mercado existen alternativas más completas y avanzadas, lo cierto es que las versiones de Windows más modernas traen por defecto incluido Windows Firewall, una fantástica herramienta de seguridad que nos permitirá estar siempre protegidos cuando nos conectamos a la red de redes sin complejas configuraciones y además sin pagar extra por un software de terceros

Una de las mejores funcionalidades con las que podemos contar es la posibilidad de establecer de forma precisa diversos modos de protección que , además de un muy bien trabajado centro de control con todas las opciones y accesos necesarios debidamente organizados y completamente a disposición del usuario.

practica 3 liberar espacio HDD ( hard disk drive, unidad de disco duro)

Si usted ve que su computador se demora en cargar, se ha vuelto lento o no le permite descargar archivos porque ya tiene el disco duro lleno, acá le damos algunos tips para que pueda liberar espacio en su PC.

Escoja dentro de las opciones los archivos que desee liberar. Luego oprima ‘Liberar archivos del sistema’.

4. El procedimiento se demora unos minutos y luego ya tendrá liberada una parte del disco duro.

4. El procedimiento se demora unos minutos y luego ya tendrá liberada una parte del disco duro.

Si usted ve que su computador se demora en cargar, se ha vuelto lento o no le permite descargar archivos porque ya tiene el disco duro lleno, acá le damos algunos tips para que pueda liberar espacio en su PC.

Escoja dentro de las opciones los archivos que desee liberar. Luego oprima ‘Liberar archivos del sistema’.

usted podrá desocupar en gran medida su disco duro y con esto su computador funcionará mejor.

DESFRAGMENTACION

Entre los múltiples usos del término disco, se encuentra aquel que refiere al concepto de disco rígido o disco duro, que es el dispositivo de almacenamiento de datos utilizado en las computadoras.

La noción de desfragmentar o defragmentar, por otra parte, refiere al proceso de acomodar los archivos de un disco para que cada uno ocupe un área contigua y no existan espacios sin uso entre ellos.

Este procedimiento es necesario ya que, a medida que el usuario crea y borra archivos en el disco rígido, un archivo puede quedar partido (fragmentado) en varios pedazos, lo que hace que el acceso a la información sea más complicado.

Por tanto, podemos decir que recurrir al uso del desfragmentador de disco es una manera de conseguir mejorar el rendimiento del equipo informático sobre el que se lleve a cabo dicha operación.

Cómo desfragmentar el disco duro en Windows 10

Por tanto, podemos decir que recurrir al uso del desfragmentador de disco es una manera de conseguir mejorar el rendimiento del equipo informático sobre el que se lleve a cabo dicha operación.

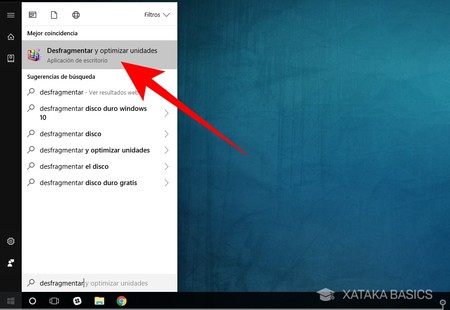

Para entrar en la aplicación de desfragmentar, pulsa el botón de Inicio de Windows 10, y en la barra de búsqueda escribe desfragmentar. Cuando lo hagas, pulsa sobre la aplicación Desfragmentar y optimizar unidadesque te aparecerá como el principal resultado de búsqueda. Irás directamente a la aplicación de desfragmentar el disco duro.

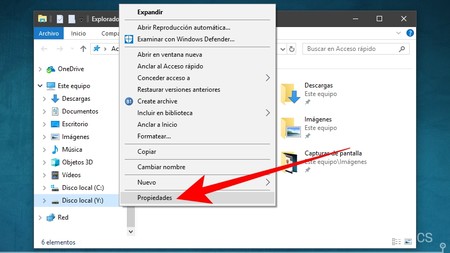

Existe un segundo método más largo para ir a la aplicación de desfragmentar. Para ello tienes que estar en el Explorador de archivos de Windows, y hacer click derecho sobre una de las unidades de disco. En el menú emergente, pulsa la opción Propiedades.

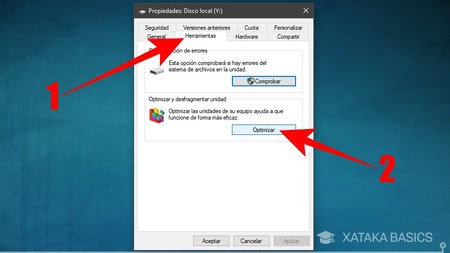

Una vez en las propiedades del disco duro, primero elige la pestaña Herramientas (1) para entrar en las herramientas relacionadas con el control del disco duro. En ellas ve al recuadro Optimizar y desfragmentar unidad, y pulsa el botón Optimizar. Irás a la aplicación de desfragmentación, sólo que con un camino más largo que buscándola directamente en el menú de inicio.

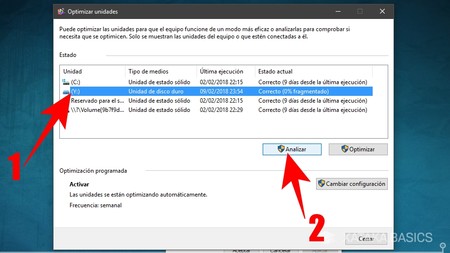

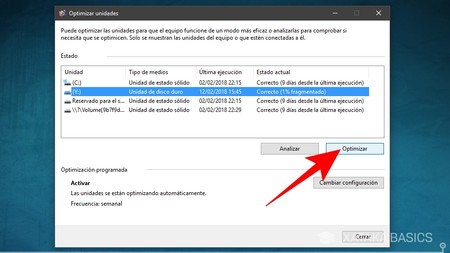

Una vez abierta la aplicación de desfragmentar, lo primero que tienes que hacer es pulsar sobre el disco duro que quieres desfragmentar (1). A continuación, pulsa sobre el botón Analizar (2) para saber primero cual es el estado en el que está el disco. En la aplicación se te mostrará el estado del disco en la columna Estado actual.

Si el resultado no te convence, pulsa sobre el botón Optimizar para proceder a desfragmentar la unidad de disco duro que tengas y listo, el programa se encargará de iniciar automáticamente el proceso de desfragmentación.

practica 1 antivirus

Sin embargo, los filtros de correos con detectores de virus son imprescindibles, ya que de esta forma se asegurará una reducción importante de elecciones de usuarios no entrenados que pueden poner en riesgo la red.

Los antivirus son programas cuyo objetivo es detectar o eliminar virus informáticos. Con el transcurso del tiempo, la aparición de sistemas operativos más avanzados e internet, los antivirus han evolucionado hacia programas más avanzados que además de buscar y detectar virus informáticos consiguen bloquearlos, desinfectar archivos y prevenir una infección de los mismos. Actualmente son capaces de reconocer otros tipos de malware como spyware, gusanos, troyanos, rootkits, etc.

Los antivirus son programas cuyo objetivo es detectar o eliminar virus informáticos. Con el transcurso del tiempo, la aparición de sistemas operativos más avanzados e internet, los antivirus han evolucionado hacia programas más avanzados que además de buscar y detectar virus informáticos consiguen bloquearlos, desinfectar archivos y prevenir una infección de los mismos. Actualmente son capaces de reconocer otros tipos de malware como spyware, gusanos, troyanos, rootkits, etc.

Es conveniente disponer de una licencia activa de antivirus. Dicha licencia se empleará para la generación de discos de recuperación y emergencia. Sin embargo, no se recomienda en una red el uso continuo de antivirus.

El motivo radica en la cantidad de recursos que dichos programas obtienen del sistema, reduciendo el valor de las inversiones en hardware8 realizadas. Aunque si los recursos son suficientes, este extra de seguridad puede ser muy útil.

El motivo radica en la cantidad de recursos que dichos programas obtienen del sistema, reduciendo el valor de las inversiones en hardware8 realizadas. Aunque si los recursos son suficientes, este extra de seguridad puede ser muy útil.